В этическом взломе и тестировании на проникновение взлом пароля имеет решающее значение для получения доступа к системе или серверу.

В системах и базах данных пароли редко сохраняются в текстовом виде.

Пароли всегда хэшируются перед сохранением в базе данных, и хеш сравнивается в процессе проверки.

В зависимости от используемого шифрования разные системы хранят хэши паролей по-разному. А если у вас есть хэши, вы легко сможете взломать любой пароль.

И в этой статье мы рассмотрим, как взломать хэши паролей с помощью удобного и отличного инструмента командной строки Hashcat.

Итак, приступим.

Но перед этим…

Оглавление

Что такое хэш-функция?

Хеширование — это процесс преобразования обычного входного текста в текстовую строку фиксированного размера с использованием некоторой математической функции, известной как хэш-функция. Любой текст, независимо от длины, можно превратить в случайную комбинацию целых чисел и букв с помощью алгоритма.

- Ввод относится к сообщению, которое будет хешировано.

- Хеш-функция — это алгоритм шифрования, такой как MD5 и SHA-256, который преобразует строку в хеш-значение.

- И, наконец, значение хеш-функции является результатом.

Что такое Хашкат?

Хэшкэт это самый быстрый инструмент для восстановления пароля. Он был разработан для взлома сложных паролей за короткий промежуток времени. И этот инструмент также способен как к словесным спискам, так и к атакам методом грубой силы.

Hashcat имеет два варианта. CPU и GPU (графический процессор). Инструмент на основе графического процессора может взломать хэши за меньшее время, чем процессор. Вы можете проверить требования к драйверу графического процессора на их официальном сайте.

Функции

- Бесплатно и с открытым исходным кодом

- Можно реализовать более 200 вариантов хеш-типа.

- Поддерживает несколько операционных систем, таких как Linux, Windows и macOS.

- Доступны мультиплатформы, такие как поддержка ЦП и ГП.

- Несколько хэшей могут быть взломаны одновременно.

- Поддерживаются файлы с шестнадцатеричной солью и шестнадцатеричной кодировкой, а также автоматическая настройка производительности.

- Доступна встроенная система бенчмаркинга.

- Распределенные сети взлома могут поддерживаться с помощью оверлеев.

И вы можете увидеть другие функции также на их веб-сайте.

Установка Хэшкэт

Во-первых, убедитесь, что в вашей системе Linux установлены новейшие программы и инструменты.

Для этого откройте терминал и введите:

$ sudo apt update && sudo apt upgrade

Hashcat обычно предустановлен в Kali Linux. Вы можете найти этот инструмент в разделе взлома паролей. Но если вам нужно установить его вручную в любом дистрибутиве Linux, введите в терминале следующую команду.

$ sudo apt-get install hashcat

Использование инструмента

Чтобы начать работу с Hashcat, нам понадобятся хэши паролей. Если у вас нет хэша для взлома, мы сначала создадим несколько хэшей.

Чтобы создать хэши с помощью командной строки, просто следуйте приведенному ниже формату.

echo -n "input" | algorithm | tr -d "-">>outputfiename

Например, вы можете видеть, что я превратил некоторые слова в хеши, используя алгоритм md5 ниже.

┌──(root💀kali)-[/home/writer/Desktop] └─# echo -n "toadmin.ru" | md5sum | tr -d "-">>crackhash.txt echo -n "password123" | md5sum | tr -d "-">>crackhash.txt echo -n "Webtechnology" | md5sum | tr -d "-">>crackhash.txt echo -n "microsoftteams" | md5sum | tr -d "-">>crackhash.txt echo -n "recyclebin" | md5sum | tr -d "-">>crackhash.txt

И вывод будет сохранен в файле crackhash.txt.

Теперь проверим хэши, которые были сохранены в данном файле.

┌──(root💀kali)-[/home/writer/Desktop] └─# cat crackhash.txt 066d45208667198296e0688629e28b14 482c811da5d5b4bcd497ffeaa98491e3 72a2bc267579aae943326d17e14a8048 2192d208d304b75bcd00b29bc8de5024 caae8dd682acb088ed63e2d492fe1e13

Как видите, теперь у нас есть несколько хэшей для взлома. Это процедура создания хэша с использованием алгоритма по вашему выбору.

Следующий шаг — запустить инструмент Hashcat на вашем компьютере с Linux. Просто используйте следующую команду, чтобы использовать Hashcat.

$ hashcat --help

Это вызовет все параметры, которые вам нужно знать, чтобы запустить инструмент. На терминале вы можете найти все режимы атаки и хеширования.

Общая форма команды

$ hashcat -a num -m num hashfile wordlistfile

Здесь «число» представляет конкретную атаку и режим хеширования для использования. Если прокрутить терминал, то можно найти точные цифры для каждой атаки и режима хеширования, например, для md4 — число 0, а для алгоритма sha256 — число 1740.

Список слов, который я собираюсь использовать, — это список слов rockyou. Вы можете легко найти этот список слов по пути /usr/share/wordlists.

Вы даже можете использовать команду locate, чтобы найти этот путь списка слов.

┌──(root💀kali)-[/home/writer] └─# locate rockyou.txt

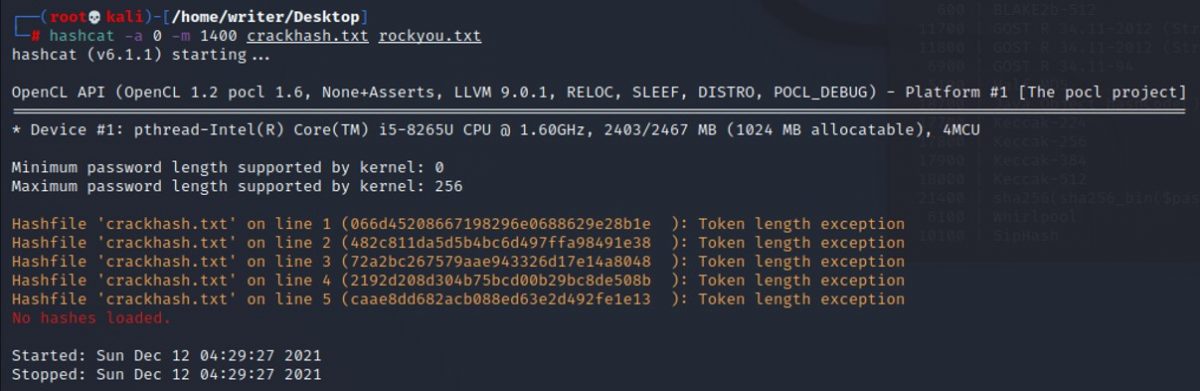

И, наконец, чтобы взломать хэши с помощью файла списка слов, используйте следующую команду.

$ hashcat -a 0 -m 0 ./crackhash.txt rockyou.txt

После запуска этой команды вы можете получить ошибку времени выполнения (ошибка исключения длины маркера), которую можно легко устранить.

Чтобы решить эту проблему, сохраните каждый хеш отдельно в другом файле. Эта ошибка возникает, если у вас низкая скорость процессора или графического процессора. Если ваш компьютер имеет высокоскоростной процессор, вы можете легко взломать все хэши одновременно с одним файлом.

Так что после исправления ошибки и всего, результат будет таким.

┌──(root💀kali)-[/home/writer/Desktop]

└─# hashcat -a 0 -m 0 hashcrack.txt rockyou.txt

hashcat (v6.1.1) starting...

OpenCL API (OpenCL 1.2 pocl 1.6, None+Asserts, LLVM 9.0.1, RELOC, SLEEF, DISTRO, POCL_DEBUG) - Platform #1 [The pocl project]

=============================================================================================================================

* Device #1: pthread-Intel(R) Core(TM) i5-8265U CPU @ 1.60GHz, 2403/2467 MB (1024 MB allocatable), 4MCU

Minimum password length supported by kernel: 0

Maximum password length supported by kernel: 256

Hashes: 1 digests; 1 unique digests, 1 unique salts

Bitmaps: 16 bits, 65536 entries, 0x0000ffff mask, 262144 bytes, 5/13 rotates

Rules: 1

Dictionary cache built:

* Filename..: rockyou.txt

* Passwords.: 14344405

* Bytes.....: 139921671

* Keyspace..: 14344398

* Runtime...: 1 sec

8276b0e763d7c9044d255e025fe0c212: [email protected]

Session..........: hashcat

Status...........: Cracked

Hash.Name........: MD5

Hash.Target......: 8276b0e763d7c9044d255e025fe0c212

Time.Started.....: Sun Dec 12 08:06:15 2021 (0 secs)

Time.Estimated...: Sun Dec 12 08:06:15 2021 (0 secs)

Guess.Base.......: File (rockyou.txt)

Guess.Queue......: 1/1 (100.00%)

Speed.#1.........: 1059.6 kH/s (0.52ms) @ Accel:1024 Loops:1 Thr:1 Vec:8

Recovered........: 1/1 (100.00%) Digests

Progress.........: 4096/14344398 (0.03%)

Rejected.........: 0/4096 (0.00%)

Restore.Point....: 0/14344398 (0.00%)

Restore.Sub.#1...: Salt:0 Amplifier:0-1 Iteration:0-1

Candidates.#1....: 123456 -> pampam

Started: Sun Dec 12 08:06:13 2021

Stopped: Sun Dec 12 08:06:16 2021

В приведенном выше результате, после деталей кеша словаря, вы можете заметить, что хэш был взломан, и пароль был раскрыт.

Вывод

Надеюсь, вы лучше поняли, как использовать Hashcat для взлома паролей.

Вам также может быть интересно узнать о различных инструментах грубой силы для тестирования на проникновение и некоторых из лучших инструментов для тестирования на проникновение.