Инструменты реагирования на инциденты имеют жизненно важное значение, позволяя организациям быстро выявлять и устранять кибератаки, эксплойты, вредоносное ПО и другие внутренние и внешние угрозы безопасности.

Обычно эти инструменты работают вместе с традиционными решениями безопасности, такими как антивирусы и брандмауэры, для анализа, оповещения и иногда помощи в остановке атак. Для этого инструменты собирают информацию из системных журналов, конечных точек, систем аутентификации или идентификации и других областей, где они оценивают системы на наличие подозрительных действий и других аномалий, указывающих на компрометацию или нарушение безопасности.

Инструменты помогают автоматически и быстро отслеживать, выявлять и устранять широкий спектр проблем безопасности, тем самым оптимизируя процессы и устраняя необходимость выполнять большинство повторяющихся задач вручную. Большинство современных инструментов могут предоставлять несколько возможностей, включая автоматическое обнаружение и блокировку угроз и, в то же время, оповещение соответствующих групп безопасности для дальнейшего изучения проблемы.

Группы безопасности могут использовать инструменты в разных областях в зависимости от потребностей организации. Это может быть мониторинг инфраструктуры, конечных точек, сетей, активов, пользователей и других компонентов.

Выбор лучшего инструмента является проблемой для многих организаций. Чтобы помочь вам найти правильное решение, ниже приведен список инструментов реагирования на инциденты для выявления, предотвращения и реагирования на различные угрозы безопасности и атаки, направленные на ваши ИКТ-системы.

Оглавление

Управление двигателем

Анализатор журнала событий ManageEngine — это инструмент SIEM, который фокусируется на анализе различных журналов и извлечении из них различной информации о производительности и безопасности. Инструмент, который в идеале является сервером журналов, имеет аналитические функции, которые могут выявлять и сообщать о необычных тенденциях в журналах, например, в результате несанкционированного доступа к ИТ-системам и активам организации.

Целевые области включают ключевые службы и приложения, такие как веб-серверы, DHCP-серверы, базы данных, очереди печати, службы электронной почты и т. д. Кроме того, анализатор ManageEngine, который работает как в системах Windows, так и в Linux, полезен для подтверждения соответствия стандартам защиты данных. такие как PCI, HIPPA, DSS, ISO 27001 и другие.

IBM QRadar

IBM QRadar SIEM — отличный инструмент обнаружения, который позволяет специалистам по безопасности понимать угрозы и расставлять приоритеты для реагирования. Qradar получает данные об активах, пользователях, сети, облаке и конечных точках, а затем сопоставляет их с информацией об угрозах и уязвимостях. После этого он применяет расширенную аналитику для обнаружения и отслеживания угроз по мере их проникновения и распространения в системах.

Решение создает интеллектуальное понимание обнаруженных проблем безопасности. Это показывает основную причину проблем безопасности вместе с масштабом, что позволяет группам безопасности реагировать, устранять угрозы и быстро останавливать распространение и воздействие. Как правило, IBM QRadar — это комплексное аналитическое решение с множеством функций, включая опцию моделирования рисков, которая позволяет специалистам по безопасности моделировать потенциальные атаки.

IBM QRadar подходит для среднего и крупного бизнеса и может быть развернут как программное, аппаратное или виртуальное устройство в локальной, облачной или SaaS-среде.

Другие функции включают в себя

- Отличная фильтрация для получения желаемых результатов

- Расширенные возможности поиска угроз

- Анализ сетевого потока

- Возможность быстрого анализа больших объемов данных

- Воссоздайте очищенные или потерянные правонарушения

- обнаружить скрытые потоки

- Аналитика поведения пользователей.

Солнечные ветры

Солнечные ветры имеет обширные возможности управления журналами и отчетности, реагирование на инциденты в режиме реального времени. Он может анализировать и выявлять эксплойты и угрозы в таких областях, как журналы событий Windows, что позволяет командам отслеживать и устранять угрозы в системах.

Security Event Manager имеет простые в использовании инструменты визуализации, которые позволяют пользователям легко выявлять подозрительные действия или аномалии. Он также имеет подробную и простую в использовании панель инструментов в дополнение к отличной поддержке со стороны разработчиков.

Анализирует события и журналы для обнаружения локальных сетевых угроз, SolarWinds также имеет автоматическое реагирование на угрозы в дополнение к мониторингу USB-накопителей. Его диспетчер журналов и событий имеет расширенную фильтрацию и пересылку журналов, а также параметры управления консолью событий и узлами.

Основные функции включают

- Превосходный судебно-медицинский анализ

- Быстрое обнаружение подозрительной активности и угроз

- Непрерывный мониторинг безопасности

- Определение времени события

- Поддерживает соответствие DSS, HIPAA, SOX, PCI, STIG, DISA и другим нормам.

Решение SolarWinds подходит для малого и крупного бизнеса. Он имеет варианты как локального, так и облачного развертывания и работает в Windows и Linux.

Логика сумо

Логика сумо — это гибкая облачная платформа интеллектуальной аналитики безопасности, которая работает самостоятельно или вместе с другими решениями SIEM в мультиоблачных и гибридных средах.

Платформа использует машинное обучение для расширенного обнаружения и расследования угроз и может обнаруживать и реагировать на широкий спектр проблем безопасности в режиме реального времени. Основываясь на единой модели данных, Sumo Logic позволяет группам безопасности объединять аналитику безопасности, управление журналами, соответствие нормативным требованиям и другие решения в одном. Решение улучшает процессы реагирования на инциденты в дополнение к автоматизации различных задач безопасности. Кроме того, его легко развертывать, использовать и масштабировать без дорогостоящих обновлений оборудования и программного обеспечения.

Обнаружение в режиме реального времени обеспечивает видимость безопасности и соответствия требованиям организации и позволяет быстро выявлять и изолировать угрозы. Логика Sumo помогает применять конфигурации безопасности и продолжать отслеживать инфраструктуру, пользователей, приложения и данные в устаревших и современных ИТ-системах.

- Позволяет командам легко управлять оповещениями и событиями безопасности и управлять ими.

- Упростите и удешевите соответствие требованиям HIPAA, PCI, DSS, SOC 2.0 и другим нормам.

- Определение конфигураций безопасности и отклонений

- Обнаружение подозрительного поведения злоумышленников

- Расширенные инструменты управления доступом, которые помогают изолировать рискованные активы и пользователей.

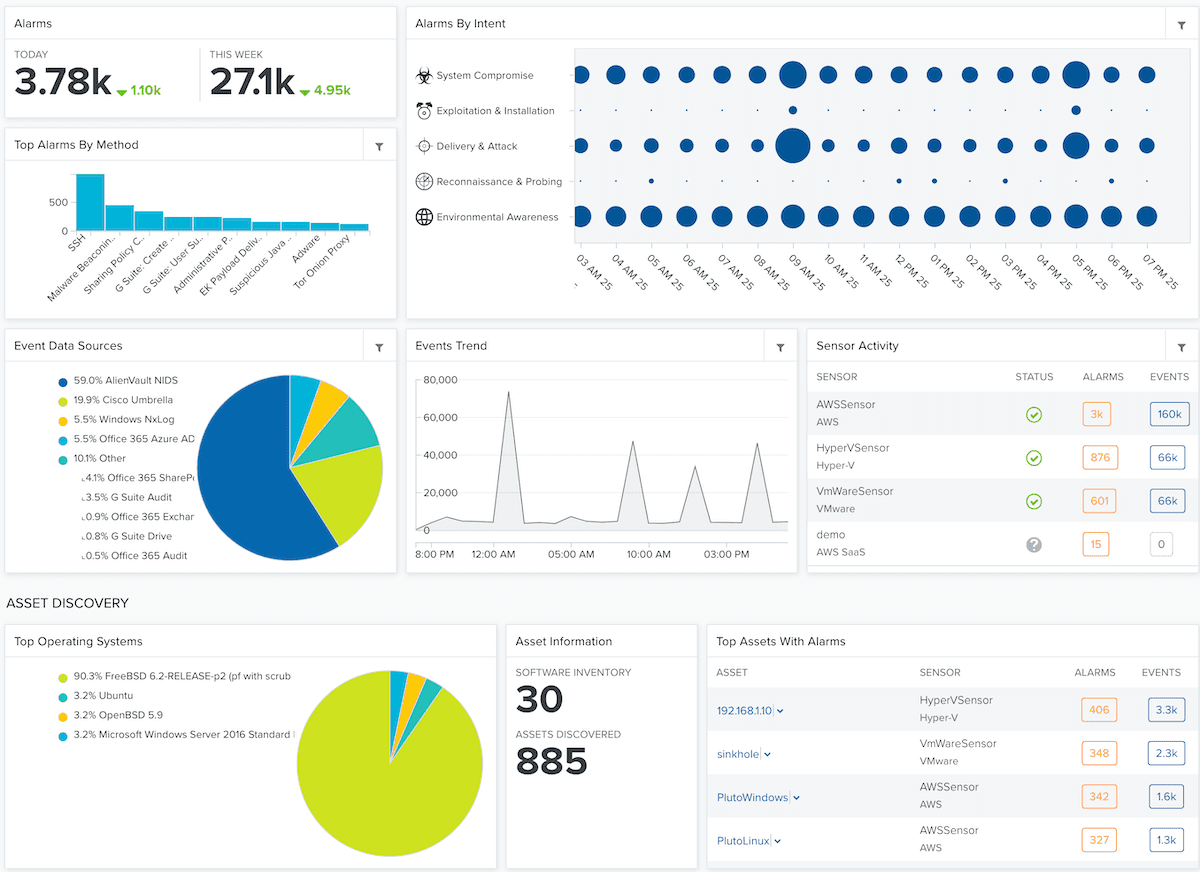

AlientVault

AlienVault УСМ — это комплексный инструмент, сочетающий в себе обнаружение угроз, реагирование на инциденты, а также управление соответствием требованиям для обеспечения всестороннего мониторинга безопасности и исправления для локальных и облачных сред. Инструмент имеет несколько функций безопасности, которые также включают обнаружение вторжений, оценку уязвимостей, обнаружение и инвентаризацию активов, управление журналами, корреляцию событий, оповещения по электронной почте, проверки соответствия и т. д.

[Update: AlienVault has been acquired by AT&T]

Это унифицированный недорогой, простой в реализации и использовании инструмент USM, который опирается на легкие датчики и агенты конечных точек, а также может обнаруживать угрозы в режиме реального времени. Кроме того, AlienVault USM доступен в виде гибких планов, подходящих для организаций любого размера. Преимущества включают

- Используйте единый веб-портал для мониторинга локальной и облачной ИТ-инфраструктуры.

- Помогает организации соответствовать требованиям PCI-DSS

- Оповещение по электронной почте при обнаружении проблем с безопасностью

- Анализируйте широкий спектр журналов от разных технологий и производителей, генерируя при этом полезную информацию.

- Простая в использовании информационная панель, которая показывает действия и тенденции во всех соответствующих местах.

ЛогРитм

ЛогРитм, который доступен в виде облачной службы или локального устройства, имеет широкий спектр превосходных функций, от корреляции журналов до искусственного интеллекта и поведенческого анализа. Платформа предлагает платформу для анализа безопасности, которая использует искусственный интеллект для анализа журналов и трафика в системах Windows и Linux.

Он имеет гибкое хранилище данных и является хорошим решением для фрагментированных рабочих процессов, а также обеспечивает сегментированное обнаружение угроз даже в системах, где нет структурированных данных, централизованной видимости или автоматизации. Подходящий для малых и средних организаций, он позволяет вам просматривать окна или другие журналы и легко сужать до сетевых действий.

Он совместим с широким спектром журналов и устройств, а также легко интегрируется с Varonis для расширения возможностей реагирования на угрозы и инциденты.

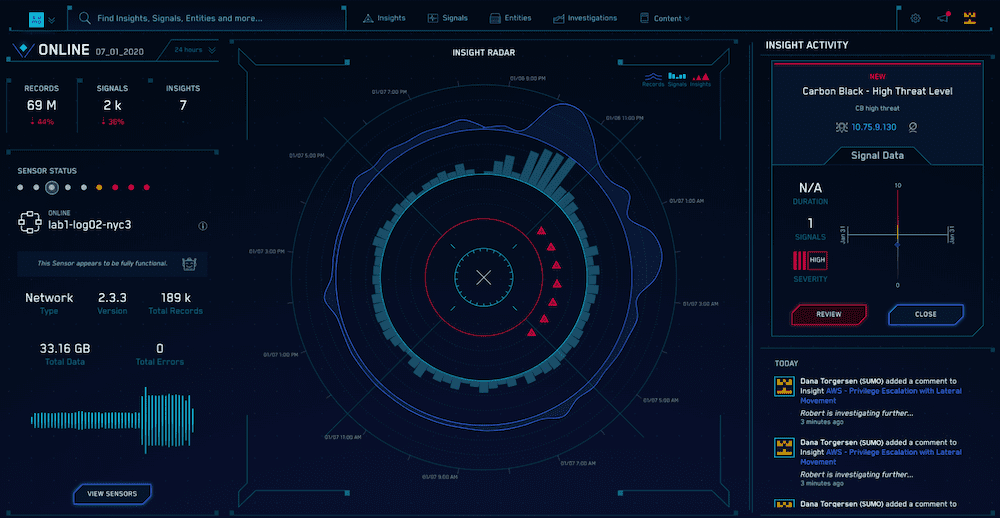

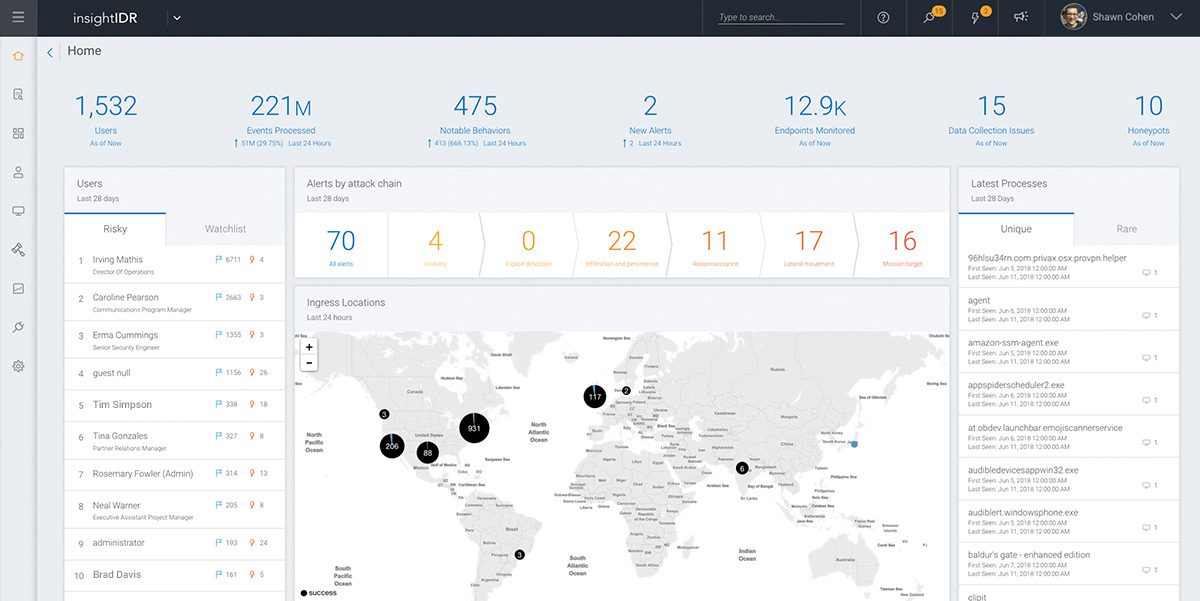

Rapid7 InsightIDR

Rapid7 InsightIDR — это мощное решение для обеспечения безопасности, предназначенное для обнаружения инцидентов и реагирования на них, видимости конечных точек, мониторинга аутентификации и многих других возможностей.

Облачный инструмент SIEM имеет функции поиска, сбора данных и анализа и может обнаруживать широкий спектр угроз, включая украденные учетные данные, фишинг и вредоносное ПО. Это дает ему возможность быстро обнаруживать и предупреждать о подозрительных действиях, несанкционированном доступе как со стороны внутренних, так и внешних пользователей.

InsightIDR использует передовые технологии обмана, аналитику поведения злоумышленников и пользователей, мониторинг целостности файлов, централизованное управление журналами и другие функции обнаружения. Это делает его подходящим инструментом для сканирования различных конечных точек и обеспечения обнаружения угроз безопасности в режиме реального времени в малых, средних и крупных организациях. Поиск в журнале, конечная точка и данные о поведении пользователей предоставляют информацию, которая помогает командам принимать быстрые и разумные решения по безопасности.

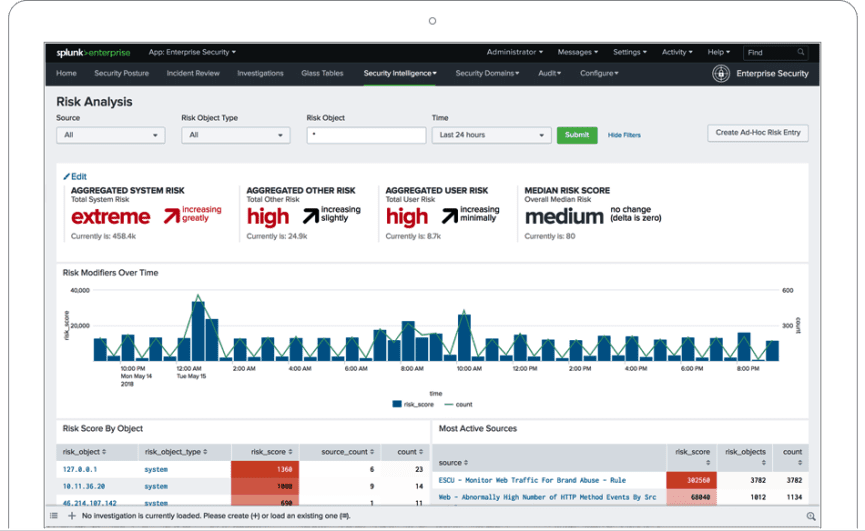

Splunk

Splunk — это мощный инструмент, в котором используются технологии искусственного интеллекта и машинного обучения для предоставления действенных, эффективных и прогностических аналитических данных. Он имеет расширенные функции безопасности, а также настраиваемый анализ активов, статистический анализ, информационные панели, расследования, классификацию и обзор инцидентов.

Splunk подходит для всех типов организаций как для локального, так и для SaaS-развертывания. Благодаря своей масштабируемости инструмент работает практически для любого типа бизнеса и отрасли, включая финансовые услуги, здравоохранение, государственный сектор и т. д.

Другими ключевыми особенностями являются

- Быстрое обнаружение угроз

- Установление показателей риска

- Управление оповещениями

- Последовательность событий

- Быстрый и эффективный ответ

- Работает с данными с любого компьютера, локального или облачного.

Варонис

Варонис обеспечивает полезный анализ и оповещения об инфраструктуре, пользователях, доступе к данным и их использовании. Инструмент предоставляет действенные отчеты и предупреждения, а также имеет гибкую настройку, позволяющую реагировать даже на некоторые подозрительные действия. Он предоставляет комплексные информационные панели, которые дают группам безопасности дополнительную информацию о своих системах и данных.

Кроме того, Varonis может получить представление о системах электронной почты, неструктурированных данных и других важных ресурсах с возможностью автоматического реагирования для решения проблем. Например, блокировка пользователя, который пытается получить доступ к файлам без разрешений или использует незнакомый IP-адрес для входа в сеть организации.

Решение Varonis по реагированию на инциденты интегрируется с другими инструментами для предоставления расширенной информации и предупреждений. Он также интегрируется с LogRhythm, чтобы обеспечить расширенные возможности обнаружения угроз и реагирования на них. Это позволяет командам оптимизировать свои операции и легко и быстро исследовать угрозы, устройства и пользователей.

Вывод

С увеличением объема и изощренности киберугроз и атак группы безопасности в большинстве случаев перегружены и иногда не в состоянии отслеживать все. Чтобы защитить критически важные ИТ-активы и данные, организациям необходимо развернуть соответствующие инструменты для автоматизации повторяющихся задач, мониторинга и анализа журналов, обнаружения подозрительных действий и других проблем безопасности.