Злоумышленники диверсифицируют свои методы, тактики и процедуры монетизации (TTP) с помощью новых методов атак, поскольку технологические достижения снизили входной барьер, а появление программ-вымогателей как услуги (RaaS) усугубило проблему.

Чтобы организация соответствовала этому уровню сложности, аналитика угроз должна стать жизненно важной частью ее системы безопасности, поскольку она предоставляет полезную информацию о текущих угрозах и помогает защитить предприятия от злонамеренных атак.

Оглавление

Что такое платформа анализа угроз?

Платформа аналитики угроз (TIP) — это технология, которая позволяет организациям собирать, анализировать и объединять данные аналитики угроз из нескольких источников. Эта информация позволяет компаниям заблаговременно выявлять и снижать потенциальные риски безопасности и защищаться от будущих атак.

Аналитика киберугроз является важным компонентом корпоративной безопасности. Отслеживая последние киберугрозы и уязвимости, ваша организация может обнаруживать потенциальные нарушения безопасности и реагировать на них до того, как они нанесут ущерб вашим ИТ-активам.

Как работает платформа Threat Intelligence?

Платформы сбора информации об угрозах помогают компаниям снизить риски утечки данных, собирая данные об угрозах из нескольких источников, включая разведку с открытым исходным кодом (OSINT), глубокую и темную сеть, а также проприетарные каналы разведки угроз.

TIP анализируют данные, выявляют шаблоны, тенденции и потенциальные угрозы, а затем передают эту информацию вашей группе SOC и другим системам безопасности, таким как брандмауэры, системы обнаружения вторжений и системы управления информацией и событиями безопасности (SIEM), чтобы уменьшить ущерб для вашей ИТ-инфраструктуры.

Преимущества платформ анализа угроз

Платформы анализа угроз предоставляют организациям различные преимущества, в том числе:

- Проактивное обнаружение угроз

- Улучшенное состояние безопасности

- Лучшее распределение ресурсов

- Оптимизированные операции безопасности

Другие преимущества TIP включают автоматическое реагирование на угрозы, экономию средств и повышенную прозрачность.

Основные характеристики платформ Threat Intelligence

Основные особенности платформ анализа угроз:

- Возможность сбора данных

- Приоритизация угроз в реальном времени

- Анализ угроз

- Возможность мониторинга глубокого и даркнета

- Богатая библиотека и база данных графиков для визуализации атак и угроз

- Интеграция с вашими существующими инструментами и системами безопасности

- Исследуйте вредоносное ПО, фишинговые схемы и злоумышленников

Лучшие TIP могут собирать, нормализовать, объединять и систематизировать данные об угрозах из различных источников и форматов.

Автофокус

AutoFocus от Palo Alto Networks — это облачная платформа анализа угроз, которая позволяет выявлять критические атаки, проводить предварительную оценку и предпринимать шаги для исправления ситуации без привлечения дополнительных ИТ-ресурсов. Служба собирает данные об угрозах из сети вашей компании, отрасли и глобальных аналитических каналов.

AutoFocus предоставляет информацию от Unit 42 — исследовательской группы по угрозам Palo Alto Network — о последних кампаниях вредоносных программ. Отчет об угрозах можно просмотреть на панели инструментов, что дает вам дополнительную информацию о методах, тактике и процедурах злоумышленников (TTP).

Ключевая особенность

- Канал исследований Unit 42 обеспечивает обзор новейших вредоносных программ с информацией об их тактике, методах и процедурах.

- Ежедневно обрабатывает 46 миллионов реальных DNS-запросов.

- Собирайте информацию из сторонних источников, таких как Cisco, Fortinet и CheckPoint.

- Инструмент предоставляет информацию об угрозах для инструментов управления информацией и событиями безопасности (SIEM), внутренних систем и других сторонних инструментов с открытым и гибким RESTful API.

- Включает предварительно созданные группы тегов для программ-вымогателей, банковских троянов и хакерских инструментов.

- Пользователи также могут создавать собственные теги на основе своих критериев поиска.

- Совместимость с различными стандартными форматами данных, такими как STIX, JSON, TXT и CSV.

Цены на инструмент не рекламируются на веб-сайте Palo Alto Network. Покупатели должны связаться с отделом продаж компании для получения котировок, и вы также можете запросить демонстрацию продукта, чтобы узнать больше о возможностях решения и о том, как вы можете использовать его для своего предприятия.

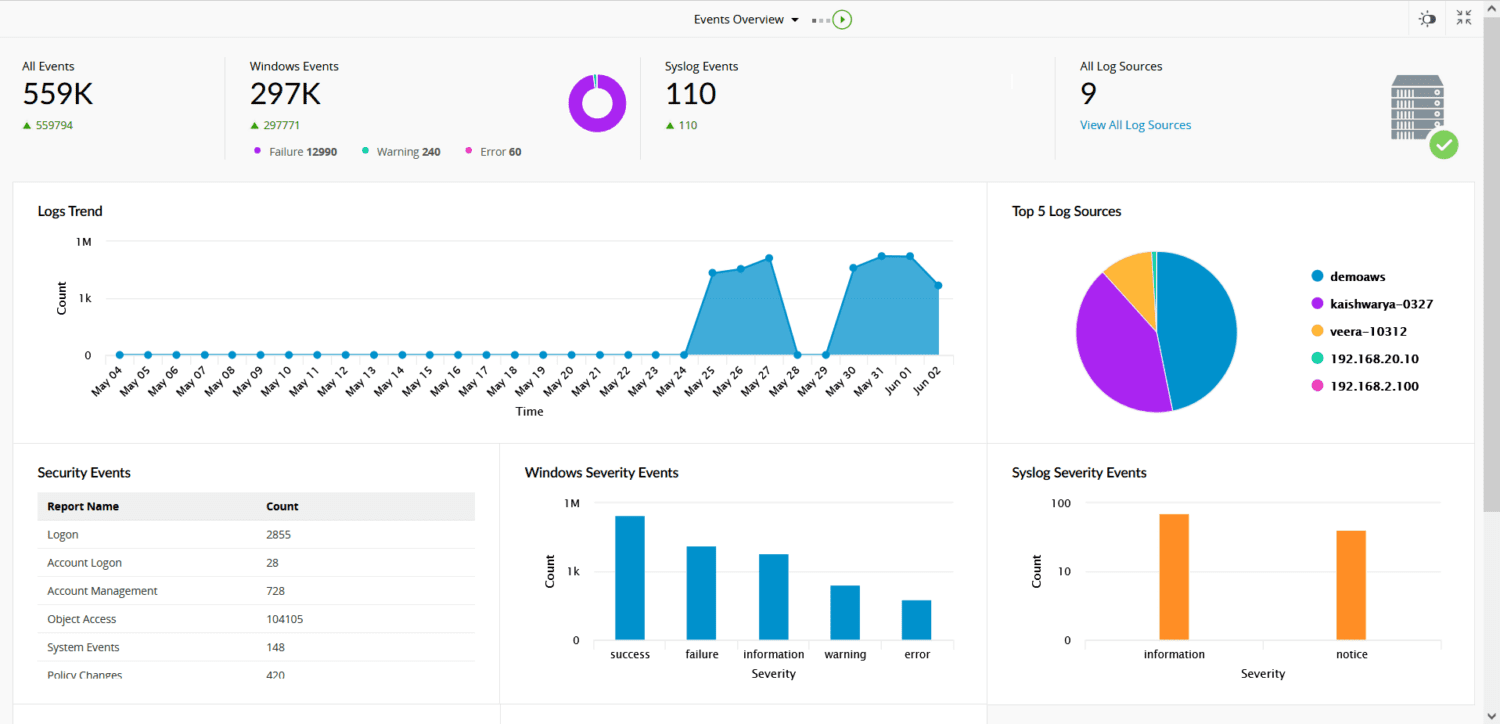

Управление журналом Engine360

ManageEngine Log360 — это инструмент управления журналами и SIEM, который предоставляет компаниям представление об их сетевой безопасности, аудит изменений в Active Directory, мониторинг их серверов обмена и настройку общедоступного облака, а также автоматизирует управление журналами.

Log360 сочетает в себе возможности пяти инструментов ManageEngine, включая ADAudit Plus, Анализатор журнала событий, M365 Manager Plus, Exchange Reporter Plus и Cloud Security Plus.

Модули аналитики угроз Log360 включают базу данных, содержащую глобальные вредоносные IP-адреса, и обработчик каналов угроз STIX/TAXII, который часто извлекает данные из глобальных каналов угроз и обновляет вас.

Ключевая особенность

- Включает интегрированные возможности брокера безопасности доступа к облаку (CASB), помогающие отслеживать данные в облаке, обнаруживать теневые ИТ-приложения и отслеживать санкционированные и несанкционированные приложения.

- Обнаружение угроз в корпоративных сетях, конечных точках, брандмауэрах, веб-серверах, базах данных, коммутаторах, маршрутизаторах и других облачных источниках

- Обнаружение инцидентов в режиме реального времени и мониторинг целостности файлов

- Использует инфраструктуру MITRE ATT&CK для приоритизации угроз, возникающих в цепочке атак.

- Его обнаружение атак включает корреляцию в реальном времени на основе правил, аналитику поведения пользователей и объектов (UEBA) на основе машинного обучения и MITRE ATT&CK на основе сигнатур.

- Включает встроенную защиту от потери данных (DLP) для обнаружения электронных данных, оценку рисков, связанных с данными, защиту с учетом содержимого и мониторинг целостности файлов.

- Аналитика безопасности в реальном времени

- Интегрированное управление соответствием

Log360 можно скачать одним файлом и есть в двух версиях: бесплатной и профессиональной. Пользователи могут испытать расширенные функции профессиональной версии в течение 30-дневного пробного периода, после чего эти функции будут преобразованы в их бесплатную версию.

AlienVault УСМ

Платформа AlienVault USM, разработанная AT&T. Решение обеспечивает обнаружение угроз, оценку, реагирование на инциденты и управление соответствием на одной унифицированной платформе.

AlienVault USM каждые 30 минут получает обновления от AlienVault Labs о различных типах атак, новых угрозах, подозрительном поведении, уязвимостях и эксплойтах, которые они обнаруживают во всем спектре угроз.

AlienVault USM обеспечивает единое представление архитектуры безопасности вашего предприятия, позволяя вам контролировать свои сети и устройства локально или удаленно. Он также включает возможности SIEM, обнаружение облачных вторжений для AWS, Azure и GCP, обнаружение сетевых вторжений (NIDS), обнаружение вторжений хоста (HIDS) и обнаружение и реагирование на конечные точки (EDR).

Ключевая особенность

- Обнаружение ботнетов в режиме реального времени

- Управление и контроль (C&C) идентификация трафика

- Расширенное обнаружение постоянных угроз (APT)

- Соответствует различным отраслевым стандартам, таким как GDPR, PCI DSS, HIPAA, SOC 2 и ISO 27001.

- Сетевые и хост-подписи IDS

- Централизованный сбор данных о событиях и журналах

- Обнаружение утечки данных

- AlientVault отслеживает облачные и локальные среды из единого окна, включая AWS, Microsoft Azure, Microsoft Hyper-V и VMWare.

Цены на это решение начинаются с 1075 долларов США в месяц для базового плана. Потенциальные покупатели могут подписаться на 14-дневную бесплатную пробную версию, чтобы узнать больше о возможностях инструмента.

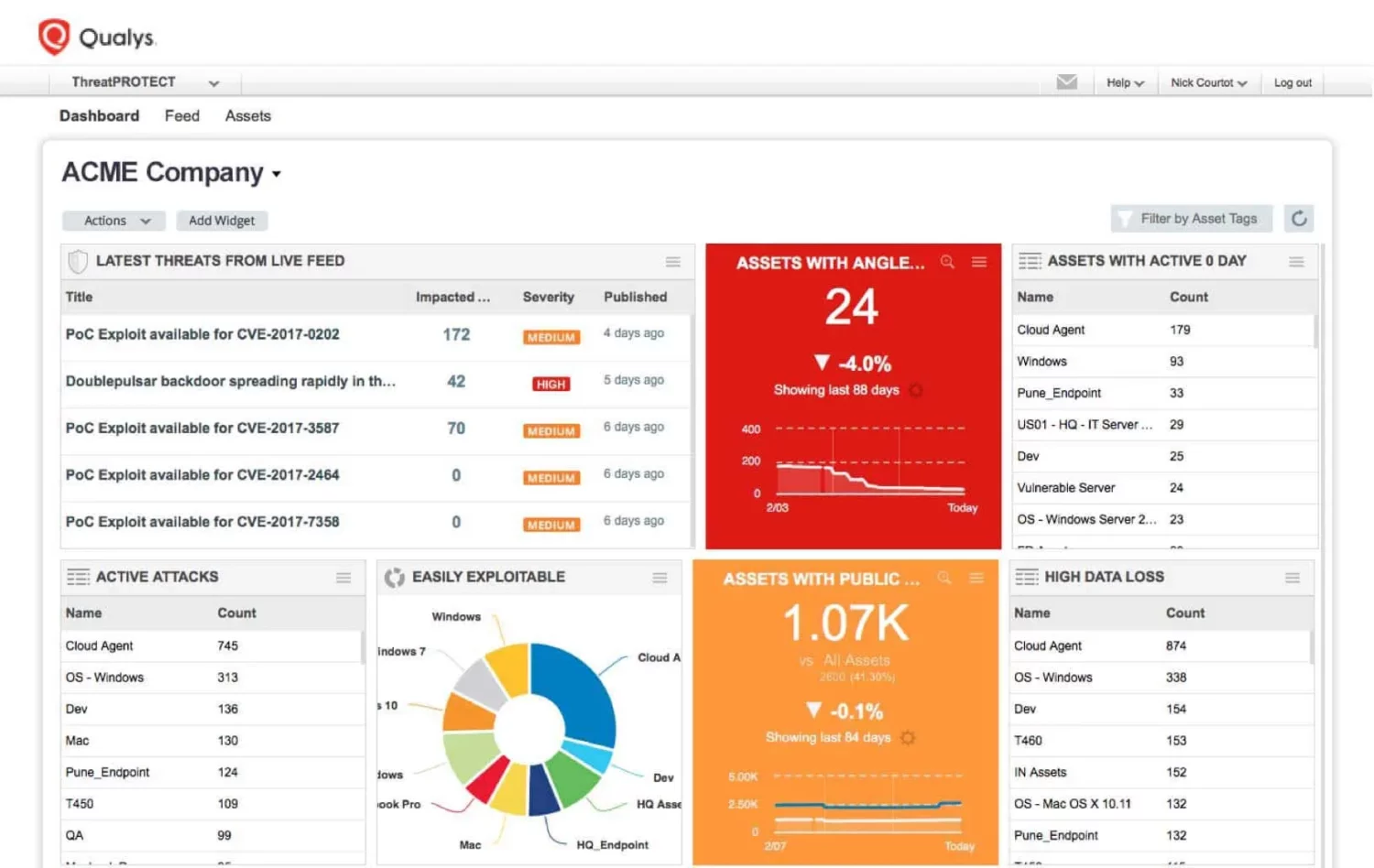

Qualys Защита от угроз

Qualys Threat Protection — это облачная служба, обеспечивающая расширенную защиту от угроз и возможности реагирования на них. Он включает в себя индикаторы уязвимостей в режиме реального времени, отображает результаты Qualys и внешних источников и постоянно сопоставляет информацию о внешних угрозах с вашими уязвимостями и инвентаризацией ИТ-активов.

Благодаря защите от угроз Qualys вы можете вручную создавать настраиваемую панель мониторинга из виджетов и поисковых запросов, а также сортировать, фильтровать и уточнять результаты поиска.

Ключевая особенность

- Централизованная панель управления и визуализации

- Обеспечивает прямую трансляцию сообщений об уязвимостях

- RTI для атак нулевого дня, общедоступных эксплойтов, активно атакованных, большого бокового перемещения, больших потерь данных, отказа в обслуживании, вредоносного ПО, отсутствия исправлений, набора эксплойтов и простого эксплойта

- Включает поисковую систему, которая позволяет искать определенные активы и уязвимости, создавая специальные запросы.

- Qualys Threat Protection постоянно сопоставляет информацию о внешних угрозах с вашими уязвимостями и инвентаризацией ИТ-активов.

Они предлагают 30-дневную бесплатную пробную версию, чтобы покупатели могли изучить возможности инструмента, прежде чем принимать решение о покупке.

SOCRadar

SOCRadar описывает себя как базовую SaaS-платформу расширенной аналитики угроз (XTI), которая сочетает в себе внешнее управление поверхностью атаки (EASM), службы защиты от цифровых рисков (DRPS) и анализ киберугроз (CTI).

Платформа повышает уровень безопасности вашей компании, обеспечивая видимость ее инфраструктуры, сети и активов данных. Возможности SOCRadar включают анализ угроз в режиме реального времени, автоматизированное глубокое сканирование и сканирование темной сети, а также интегрированное реагирование на инциденты.

Ключевая особенность

- Интегрируется с существующими стеками безопасности, такими как SOAR, EDR, MDR и XDR, а также с решениями SIEM.

- Он имеет более 150 источников подачи

- Решение предоставляет информацию о различных угрозах безопасности, таких как вредоносное ПО, ботнет, программы-вымогатели, фишинг, плохая репутация, взломанный веб-сайт, распределенные атаки типа «отказ в обслуживании» (DDOS), приманки и злоумышленники.

- Отраслевой и региональный мониторинг

- Сопоставление MITRE ATT и CK

- Доступ к более чем 6000 комбо-списков (учетные данные и кредитная карта)

- Глубокий и темный веб-мониторинг

- Обнаружение скомпрометированных учетных данных

SOCRadar имеет две версии: аналитика киберугроз для команд SOC (CTI4SOC) и расширенная аналитика угроз (XTI). Оба плана доступны в двух версиях — бесплатной и платной — план CTI4SOC начинается с 9 999 долларов в год.

Менеджер событий безопасности Solarwinds

SolarWinds Security Event Manager — это платформа SIEM, которая собирает, нормализует и сопоставляет данные журнала событий из более чем 100 готовых соединителей, включая сетевые устройства и приложения.

С помощью SEM вы можете эффективно администрировать, управлять и отслеживать политики безопасности, а также защищать свою сеть. Он анализирует собранные журналы в режиме реального времени и использует собранную информацию, чтобы уведомить вас о проблеме до того, как она нанесет серьезный ущерб инфраструктуре вашего предприятия.

Ключевая особенность

- Мониторинг вашей инфраструктуры 24/7

- SEM имеет 100 готовых соединителей, включая Atlassian JIRA, Cisco, Microsoft, IBM, Juniper Sophos, Linux и другие.

- Автоматизирует управление комплаенс-риском

- SEM включает мониторинг целостности файлов

- SEM собирает журналы, сопоставляет события и отслеживает списки данных об угрозах, и все это в единой панели управления.

- Платформа имеет более 700 встроенных правил корреляции.

- Пользователи могут экспортировать отчеты в форматах PDF или CSV.

Solarwinds Security Event Manager предлагает 30-дневную бесплатную пробную версию с двумя вариантами лицензирования: подписка, стоимость которой начинается от 2877 долларов, и бессрочная, стоимость которой начинается от 5607 долларов. Инструмент лицензируется на основе количества узлов, отправляющих журнал и информацию о событиях.

Tenable.sc

Созданная на основе технологии Nessus, Tenable.sc представляет собой платформу управления уязвимостями, которая дает представление о состоянии безопасности вашей организации и ИТ-инфраструктуре. Он собирает и оценивает данные об уязвимостях в вашей ИТ-среде, анализирует тенденции уязвимостей с течением времени и позволяет вам расставлять приоритеты и предпринимать корректирующие действия.

Семейство продуктов Tenable.sc (Tenanble.sc и Tenable.sc+) позволяет выявлять, исследовать, определять приоритеты и устранять уязвимости, чтобы защитить свои системы и данные.

Ключевая особенность

- Это упростило соответствие отраслевым стандартам, таким как CERT, NIST, DISA STIG, DHS CDM, FISMA, PCI DSS и HIPAA/HITECH.

- Его функции пассивного обнаружения активов позволяют вам обнаруживать и идентифицировать ИТ-активы в вашей сети, такие как серверы, настольные компьютеры, ноутбуки, сетевые устройства, веб-приложения, виртуальные машины, мобильные и облачные технологии.

- Команда Tenable Research регулярно публикует обновления о последних проверках уязвимостей, исследованиях нулевого дня и тестах конфигурации, чтобы помочь вам защитить вашу организацию.

- Tenable поддерживает библиотеку, содержащую более 67 000 распространенных уязвимостей и рисков (CVE).

- Обнаружение ботнетов и командно-контрольного трафика в режиме реального времени

- Директор Tenable.sc включает в себя единую панель управления, с помощью которой вы можете просматривать и управлять своей сетью на всех консолях Tenable.sc.

Tenable.sc лицензируется на год, а годовая лицензия на один актив начинается с 5 364,25 долларов США. Вы можете сэкономить деньги, купив многолетнюю лицензию.

Заключение

В этом руководстве проанализированы семь платформ анализа угроз и их выдающиеся функции. Лучший вариант для вас зависит от ваших потребностей и предпочтений в области анализа угроз. Вы можете запросить демонстрацию продукта или подписаться на бесплатную пробную версию, прежде чем остановиться на конкретном инструменте.

Это позволит вам протестировать его, чтобы определить, будет ли он служить целям вашей компании. Наконец, убедитесь, что они предлагают качественную поддержку, и подтвердите, как часто они обновляют свои каналы угроз.

Затем вы можете проверить инструменты моделирования кибератак.