Включение надежных мер и решений в области кибербезопасности становится все более важным в связи с постоянно развивающимся и постоянно растущим числом кибератак. Киберпреступники используют передовые методы взлома сетевых данных, что обходится предприятиям в миллиарды долларов.

Согласно статистике кибербезопасности, около 2200 кибератак происходят ежедневно, а общий ущерб от киберпреступлений, по оценкам, достигает колоссальных 8 триллионов долларов к концу 2023 года.

Это делает обязательным для организаций применение решений кибербезопасности для предотвращения онлайн-атак и взломов.

А с усилением применения решений в области кибербезопасности организациям необходимо соблюдать определенные требования в отношении кибербезопасности в зависимости от их отрасли, которая определяет цели и успех организации в области безопасности.

Соблюдение требований кибербезопасности имеет первостепенное значение для способности организации защищать данные, укреплять доверие клиентов, обеспечивать безопасность и избегать финансовых потерь.

Однако в связи с ужесточением нормативных требований организациям становится все труднее оставаться на шаг впереди кибератак и утечек данных. Именно здесь программное обеспечение для соблюдения требований кибербезопасности играет решающую роль.

На рынке доступно различное программное обеспечение и инструменты для обеспечения соответствия требованиям кибербезопасности, которые помогают организациям обеспечивать соблюдение требований безопасности и снижать риски безопасности.

В этой статье мы всесторонне рассмотрим, что представляет собой программное обеспечение для обеспечения соответствия требованиям кибербезопасности, его преимущества и различные инструменты обеспечения соответствия, доступные для усиления требований вашей организации к обеспечению соответствия требованиям.

Оглавление

Что такое соответствие кибербезопасности и его важность?

Соблюдение требований кибербезопасности гарантирует, что организации соблюдают основные нормативные и установленные стандарты для защиты компьютерных сетей от угроз кибербезопасности.

Нормы соответствия помогают организациям соблюдать законы штата и страны о кибербезопасности и защищать конфиденциальные данные и информацию.

Проще говоря, соблюдение требований кибербезопасности — это один из процессов управления рисками, который согласуется с заранее определенными мерами безопасности и обеспечивает соблюдение организациями контрольных списков и правил кибербезопасности.

Соблюдение требований кибербезопасности имеет важное значение для организаций. Это не только помогает организациям соблюдать правила безопасности, но и укрепляет управление безопасностью.

Вот некоторые преимущества соответствия требованиям кибербезопасности для организаций:

- Избегайте нормативных штрафов и санкций, связанных с несоблюдением правил безопасности.

- Улучшите безопасность данных и возможности управления.

- Оптимизирует лучшие стандартные методы обеспечения безопасности, упрощая оценку рисков, сводя к минимуму ошибки и укрепляя отношения с клиентами.

- Повышайте эффективность работы, упрощая управление избыточными данными, устраняя лазейки в системе безопасности и минимизируя использование данных.

- Развивайте более сильную репутацию бренда, авторитетность и доверие клиентов.

Общие правила соблюдения кибербезопасности

В зависимости от типа отрасли и типа данных, которые хранит предприятие или организация, применяются различные нормативные требования.

Основная цель каждого нормативно-правового акта — обеспечить безопасность личных данных, таких как имя, номер мобильного телефона, банковские реквизиты, номера социального страхования, данные о дате рождения и т. д., которые киберпреступники могут использовать для использования и получения несанкционированного доступа к сети.

Вот общие правила соответствия, которые помогают организациям из разных секторов соответствовать лучшим стандартам безопасности.

№1. HIPAA

HIPAA, или Закон о переносимости и подотчетности медицинского страхования, распространяется на конфиденциальные данные и информацию, связанные со здоровьем, обеспечивая целостность, конфиденциальность и доступность защищенной медицинской информации (PHI).

Он требует, чтобы медицинские организации, поставщики и информационные центры соблюдали стандарты конфиденциальности HIPAA. Это требование соответствия гарантирует, что организации и деловые партнеры не разглашают критически важную и конфиденциальную информацию без согласия человека.

Поскольку HIPAA является федеральным законом США, принятым в 1996 году, это правило не распространяется на организации за пределами США.

№ 2. PCI-DSS

PCI-DSS, или Стандарт безопасности данных индустрии платежных карт, — это нефедеральное требование соответствия требованиям безопасности данных, реализованное для обеспечения контроля безопасности кредитных карт и защиты данных.

Он требует от предприятий и организаций, обрабатывающих платежные транзакции и информацию, соблюдения 12 стандартных требований безопасности, включая настройку брандмауэра, шифрование данных, защиту паролем и многое другое.

Организации, как правило, нацелены на организации без PCI-DSS, что приводит к финансовым санкциям и репутационному ущербу.

№3. GDPR

Общий регламент по защите данных, сокращенно GDPR, представляет собой закон о безопасности, защите и конфиденциальности данных, опубликованный в 2016 году для стран Европейской экономической зоны (ЕЭЗ) и Европейского союза (ЕС).

Это требование соответствия содержит положения и условия, касающиеся сбора данных клиентов, что позволяет потребителям управлять конфиденциальными данными без ограничений.

№ 4. ИСО/МЭК 27001

ISO/IEC 27001 — это международный нормативный стандарт для управления и внедрения системы управления информационной безопасностью (ISMS), принадлежащий Международной организации по стандартизации (ISO).

Все организации, соблюдающие это положение о соответствии, должны соблюдать соответствие на каждом уровне технологической среды, включая сотрудников, инструменты, процессы и системы. Эта система помогает обеспечить целостность и безопасность данных клиентов.

№ 5. ФЕРПА

Закон о правах семьи на образование и неприкосновенность частной жизни, сокращенно FERPA, является федеральным постановлением США, которое гарантирует безопасность и конфиденциальность данных и личных данных учащегося.

Это относится ко всем учебным заведениям, финансируемым Министерством образования США (DOE).

Как добиться/внедрить соответствие требованиям кибербезопасности?

Достижение или внедрение соответствия требованиям кибербезопасности не является универсальным решением, поскольку в разных отраслях должны соблюдаться разные правила и требования.

Тем не менее, вот некоторые из общих и основных шагов, которые вы можете предпринять, чтобы обеспечить соблюдение требований кибербезопасности в вашей организации или бизнесе.

№1. Создайте команду соответствия

Формирование специальной группы по соблюдению требований является важным и главным шагом на пути к обеспечению соблюдения требований кибербезопасности в любой организации.

Давление на ваши ИТ-команды всеми решениями по кибербезопасности — не идеальный вариант. Вместо этого независимые команды и рабочие процессы должны иметь четкие обязанности и право собственности, чтобы поддерживать отзывчивое, обновленное и гибкое решение для борьбы с кибератаками и вредоносными угрозами.

№ 2. Установить анализ рисков

Внедрение и проверка процесса анализа рисков поможет вашей организации определить, что работает, а что нет, для ее безопасности и соответствия требованиям.

Вот основные этапы анализа рисков, которые должна установить каждая организация:

- Идентификация критически важных информационных систем, сетей и активов, к которым организации имеют доступ.

- Оценка рисков каждого типа данных и места, где конфиденциальные данные хранятся, собираются и передаются.

- Анализ влияния риска по формуле риск = (вероятность нарушения x влияние)/затраты.

- Установка средств контроля рисков: Расставьте приоритеты и организуйте риски, передавая, отказывая, принимая и снижая риски.

№3. Установите элементы управления безопасностью или отслеживайте и переносите риски

Следующим шагом является настройка элементов управления безопасностью, которые помогают снизить риски кибербезопасности и онлайн-угрозы. Эти элементы управления могут быть физическими, такими как заборы или камеры наблюдения, или техническими элементами управления, такими как контроль доступа и пароли.

Несколько примеров этих элементов управления безопасностью включают

- Сетевые брандмауэры

- Шифрование данных

- Политики паролей

- Обучение персонала

- Контроль доступа к сети

- План реагирования на инциденты

- Брандмауэры

- Страхование

- График управления исправлениями

Настройка этих мер по обеспечению конфиденциальности данных и кибербезопасности имеет решающее значение для снижения рисков и угроз кибербезопасности.

№ 4. Создание политик и процедур

После того как вы настроили элементы управления безопасностью, следующим шагом будет документирование политик и процедур, касающихся этих элементов управления. Это может включать в себя рекомендации для сотрудников, ИТ-команд и других заинтересованных сторон, которым должны следовать, или процессы, которые определяют и устанавливают четкие программы безопасности.

Документирование таких важных политик и процедур помогает организациям согласовывать, проверять и пересматривать свои требования к обеспечению кибербезопасности.

№ 4. Отслеживайте и реагируйте

Наконец, очень важно постоянно отслеживать программы соответствия вашей организации обновленным и появляющимся новым правилам и требованиям соответствия.

Этот активный мониторинг упрощает постоянный пересмотр правил, которые окупились, области улучшения, выявление и управление новыми рисками, а также внедрение необходимых изменений.

Проблемы достижения соответствия кибербезопасности

Несколько организаций изо всех сил пытаются соблюдать и соблюдать правила соответствия из-за серьезных проблем.

Вот некоторые из тех проблем, с которыми сталкиваются упомянутые организации при обеспечении соответствия требованиям кибербезопасности.

Задача 1: растущая и расширяющаяся поверхность атаки

Растущее внедрение облачных технологий расширяет поверхность атаки, предоставляя киберпреступникам и злоумышленникам более широкий вектор атаки, позволяя им находить новые способы и возможности для использования данных и уязвимостей сети.

Одна из основных проблем, с которыми сталкиваются организации, — опережать эти угрозы кибербезопасности и постоянно обновлять меры безопасности для снижения рисков. Внедрение оценок рисков, которые измеряют нарушения нормативных требований и нормативных требований, без правильного решения в области кибербезопасности является очень сложной задачей.

Задача 2: сложность системы

Современные организации и корпоративные среды с многоуровневой и глобально расположенной инфраструктурой сложны без самих по себе нормативных требований и решений для кибербезопасности.

Кроме того, нормативные требования различаются в зависимости от отрасли, поскольку организации должны соблюдать несколько нормативных требований, таких как PCI-DSS, HIPAA и GDPR, что может отнимать много времени и быть обременительным.

Задача 3: немасштабируемость некоторых решений в области кибербезопасности

Поскольку организации масштабируют свои процессы и инфраструктуры в облачной среде, традиционные меры и решения в области кибербезопасности часто отстают.

Поскольку решения для кибербезопасности нельзя масштабировать, это предотвращает и затрудняет обнаружение уязвимостей безопасности, возникающих из-за расширяющейся поверхности атак. Это также приводит к зияющему дефициту соблюдения.

На масштабируемость кибербезопасности обычно влияет плотная инфраструктура решения и огромные затраты на расширение этих решений.

Теперь мы будем изучать программное обеспечение для соблюдения требований кибербезопасности и его преимущества.

Безопасная рамка

Безопасная рамка — это автоматизированная платформа соответствия, которая помогает организациям поддерживать соответствие требованиям конфиденциальности и безопасности, включая SOC 2, PCI-DSS, HIPAA, ISO 27001, CCPA, CMMC, GDPR и другие.

Это программное обеспечение для обеспечения соответствия требованиям поможет вам обеспечить сквозное соответствие требованиям, которое легко масштабируется в соответствии с растущими потребностями вашего бизнеса.

Его ключевые функции включают непрерывный мониторинг, управление персоналом, автоматические тесты, доступ к поставщикам, управление рисками поставщиков, управление корпоративными политиками, управление рисками и многое другое.

Таким образом, с Secureframe вы можете быстрее заключать сделки, фокусировать и распределять ограниченные ресурсы по высоким приоритетам и получать актуальные ответы.

График забастовок

График забастовок — это универсальная платформа для обеспечения соответствия требованиям и сертификации, которая упрощает достижение и реализацию ваших целей в области кибербезопасности.

Он упрощает соблюдение требований безопасности за счет оптимизации и консолидации процессов обеспечения безопасности в рамках одной централизованной гибкой платформы, которая устраняет разрозненность и несоблюдение сроков.

Strike Graph поддерживает сопоставление нескольких платформ с такими нормами, как HIPAA, SOC 2, PCI-DSS, ISO 27001, ISO 27701, TISAX, GDPR и другими.

Кроме того, он также предлагает настраиваемые отчеты о безопасности, которые помогут вам укрепить доверие, укрепить отношения и открыть возможности.

Спринто

Спринто — это автоматизированное и ориентированное на аудит программное обеспечение для обеспечения соответствия требованиям, которое позволяет организациям усилить свои программы обеспечения соответствия за счет поддержки более 20 основ, включая GDPR, HIPAA, AICPA SOC и другие.

Это избавляет организации от хлопот, связанных с выяснением программы соответствия требованиям, с минимальным вмешательством. Его возможности адаптивной автоматизации организуют, фиксируют и подталкивают корректирующие действия к каждой задаче в удобной для аудита форме.

Кроме того, Sprinto организует задачи на основе приоритетов соответствия и предоставляет экспертную поддержку, которая поможет вам внедрить передовые методы и средства обеспечения безопасности вашей организации.

Тотем

Тотем — это программное обеспечение для управления соответствием требованиям кибербезопасности, разработанное специально для малых предприятий, чтобы помочь им выполнять требования соответствия и управлять ими.

Помимо управления требованиями соответствия вашего собственного малого бизнеса, вы также можете использовать службы Totem для управления соответствием для управляемых поставщиков вашего бизнеса или соответствия требованиям подрядчика Министерства обороны США, например NIST 800-171, DFARS и соответствия кибербезопасности CMMC.

Это очень простое, доступное и удобное решение для обеспечения соответствия требованиям для малого бизнеса. Он также предоставляет дополнительные шаблоны и вспомогательные документы, которые вы можете настроить в соответствии со своими потребностями, включая руководство по идентификации CUI, политику допустимого использования и отчет об инцидентах.

Гиперстойкий

Нам доверяют такие компании, как Fortinet, Outreach и 3M. Гиперстойкий — это программное обеспечение для обеспечения соответствия требованиям и управления рисками, позволяющее централизованно и эффективно управлять системами обеспечения соответствия требованиям кибербезопасности.

Он автоматизирует задачи соответствия, поэтому вы можете использовать их в нескольких других средах, избегая повторения. Кроме того, это позволяет вам сосредоточиться на наиболее важных рисках, собирая, отслеживая и приоритизируя риски в одном месте с помощью реестра рисков и системы отчетности.

Кроме того, он также позволяет максимизировать ваши рабочие процессы за счет масштабирования рабочих процессов управления рисками и соблюдения требований. Таким образом, Hyperproof представляет собой масштабируемую, безопасную, централизованную платформу управления соответствием требованиям и рисками с более чем 70 предварительно созданными шаблонами инфраструктуры, обеспечивающими масштабируемость и рост бизнеса.

Карта управления

Карта управления упрощает автоматизацию управления соответствием и аудит кибербезопасности, позволяя таким компаниям, как RFPIO и Exterro, экономить сотни часов на управлении и мониторинге системы соответствия.

Он ускоряет управление соответствием требованиям за счет подключения более 30 систем, таких как облачные, кадровые и IAM-системы.

Как только системы подключены, сборщики платформы автоматически начинают собирать данные, такие как данные учетной записи пользователя, конфигурацию MFA и базы данных, которые затем предварительно сопоставляются с такими платформами, как SOC 2, чтобы получить подробное представление о пробелах, которые организации должны устранить, чтобы удовлетворить свои потребности. потребности соответствия.

Он поставляется с более чем 25 предустановленными фреймворками, включая NIST, ISO 27001, CSF и GDPR.

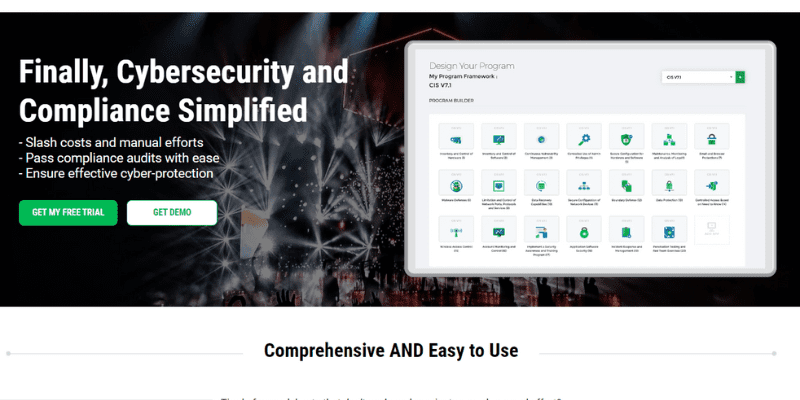

Апптега

Апптега — это интуитивно понятный и всеобъемлющий инструмент управления соответствием, который упрощает кибербезопасность и соответствие требованиям, устраняя ручные действия и легко проходя аудиты соответствия.

Это поможет вам добиться беспрецедентной прозрачности и контроля, а также повысить эффективность на 50 %, упрощая аудит соответствия, управление и отчетность.

Кроме того, вы можете легко адаптировать Apptega к потребностям вашей организации и требованиям соответствия.

CyberSaint

CyberSaint утверждает, что является лидером в отрасли управления кибер-рисками, автоматизируя соблюдение требований, обеспечивая беспрецедентную прозрачность сетевых рисков и обеспечивая устойчивость от оценки рисков до зала заседаний.

Основное внимание уделяется стандартизации, централизации и автоматизации каждого аспекта функций управления рисками кибербезопасности, таких как

- Непрерывное управление рисками

- Отчетность исполнительной власти и правления

- Рамки и стандарты

Он предлагает интуитивно понятную и масштабируемую реализацию методологии FAIR для организаций.

Система показателей безопасности

Система показателей безопасности предоставляет решение для непрерывного мониторинга соответствия, которое помогает отслеживать соблюдение существующих государственных и частных предписаний и правил и выявлять потенциальные пробелы в них.

SecurityScorecard, которому доверяют более 20 000 корпоративных групп по обеспечению соответствия требованиям, таких как Nokia и Truphone, оптимизирует ваши рабочие процессы по обеспечению соответствия требованиям, обеспечивая соответствие поставщиков, ускоряя рабочие процессы безопасности, сообщая об эффективном состоянии безопасности соответствия и интегрируя ваш стек соответствия.

Чистая вода

Чистая вода предназначен исключительно для организаций и учреждений, которым необходимо соответствовать требованиям кибербезопасности и соответствия требованиям здравоохранения.

Он сочетает в себе глубокие знания в области здравоохранения, соответствия требованиям и кибербезопасности с комплексными технологическими решениями, что делает организации более устойчивыми и безопасными.

Он обслуживает такие учреждения, как больницы и системы здравоохранения, цифровое здравоохранение, амбулаторное лечение, управление врачебной практикой, инвесторы в здравоохранение, адвокаты в области здравоохранения и медицинские устройства / MedTech.

Скобки данных

Скобки данных — это платформа управления соответствием, кибербезопасностью и аудитом, которая предлагает удобное и безопасное онлайн-решение для оценки соответствия для малых и средних предприятий и организаций.

Он создает настраиваемые отчеты, политики и процедуры, а также настраиваемые оценки и получает доступ к рискам сторонних поставщиков для обеспечения наилучшего обеспечения и практики соблюдения требований кибербезопасности.

Кроме того, Databrackers также обеспечивает интеграцию API с ServiceNow, Jira и другими системами продажи билетов.

Заключительные слова

С учетом возникающих рисков кибербезопасности, а также законодательства и нормативных актов о защите данных крайне важно уделять приоритетное внимание соблюдению требований кибербезопасности, а также автоматизировать и оптимизировать свои процессы.

Таким образом, если вы хотите защитить репутацию, доход и авторитет своей организации, серьезно отнеситесь к соблюдению требований и ознакомьтесь с упомянутым выше программным обеспечением для обеспечения соответствия требованиям кибербезопасности, чтобы защитить данные ваших клиентов и предотвратить злонамеренные кибератаки.

Затем ознакомьтесь с лучшим программным обеспечением для моделирования фишинга.