Сегодня предприятия находятся под огромным давлением, чтобы сохранить свой бизнес. Если ваш бизнес настроен на бесперебойную работу, ваша команда безопасности должна защитить ваш бизнес от всех угроз, которые могут помешать вашей работе.

Дело в том, что то, что безопасно сегодня, завтра может оказаться в области небезопасности. Это явление вызвано тем, что по мере развития алгоритмов появляются новые уязвимости, а кибер-злоумышленники разрабатывают новые способы взлома криптографии, на которые опирается большинство предприятий.

Криптоанализ, известный как отслеживание кода, представляет собой глубокое понимание методов, используемых для расшифровки и запроса кода, шифров или зашифрованного текста. Криптоанализ использует численные правила для поиска уязвимости алгоритма и далее разветвляется на криптографию в системах информационной безопасности.

Это руководство научит вас всему, что вам нужно знать о криптоанализе. Вы получите детальное представление о теме и узнаете, как защитить свою организацию от криптоанализа.

Оглавление

Что такое криптоанализ?

Процесс криптоанализа направлен на изучение криптографических систем для выявления слабых мест и утечек информации. Вы можете рассматривать это как исследование недостатков в базовой математической архитектуре криптографической системы, включая уязвимости реализации, такие как атаки по сторонним каналам и слабые входные данные энтропии.

Криптографические системы относятся к компьютерной системе, использующей криптографию, метод защиты информации и связи с помощью кода, чтобы только те, для кого она предназначена, могли ее обрабатывать.

Криптоанализ против. Криптография

Прямо из определения в криптографии вы заинтересованы в сокрытии сообщения путем преобразования его в скрытый текст перед его передачей по незащищенным каналам. С другой стороны, криптоанализ предполагает получение открытого текста из скрытых сообщений по незащищенному каналу.

Криптография доказала свою эффективность при передаче информации. Отличным примером для демонстрации его вариантов использования являются банковские транзакции и сообщения электронной почты, где необходимо защитить информацию. Схемы криптографии включают секретные ключи, открытые ключи и хэш-функции.

Криптоанализ — это искусство, связанное с расшифровкой зашифрованного текста в обычный. В этом случае уполномоченное лицо пытается расшифровать ваше сообщение, подслушивая канал.

Кто использует криптоанализ?

Многочисленные организации используют криптоанализ, в том числе правительства, желающие расшифровать частные сообщения других стран, предприятия, тестирующие функции безопасности для своих продуктов безопасности, хакеры, взломщики, независимые исследователи и ученые-практики, стремящиеся выявить уязвимости в криптографических протоколах и алгоритмах.

Развитие криптологии распространяется благодаря бесконечной битве между криптографами, которые хотят защитить данные, и криптоаналитиками, которые работают над взломом криптосистем.

Цели злоумышленника связаны с его конкретными потребностями в выполнении криптоанализа. Успешный криптоанализ обычно не выходит за рамки извлечения информации из скрытого текста. Однако этого достаточно, исходя из потребностей злоумышленников, цели которых варьируются от одного злоумышленника к другому, но не ограничиваются:

- Полный перерыв — Поиск секретных ключей.

- Глобальная дедукция — поиск эквивалентных функциональных алгоритмов шифрования и дешифрования без знания секретных ключей.

- Вывод информации — получение информации о зашифрованных текстах и открытых текстах.

- Алгоритм различения — Отличие вывода шифрования от случайной перестановки битов.

Давайте рассмотрим простой для понимания практический пример. Однако вы должны знать, что этот пример неприменим к современным криптографическим шифрам, но он полезен для понимания.

Метод частотного анализа можно использовать в основных алгоритмах шифрования. Алгоритмы шифрования базового класса выполняют одноалфавитные замены, заменяя каждую букву заранее определенной отображаемой буквой из того же алфавита.

Эта модель является усовершенствованием более простых методов, которые сдвигали буквы на некоторое постоянное число позиций и заменяли старые буквы новыми из результирующей позиции в алфавите.

Хотя одноалфавитные шифры замены устойчивы к слепому поиску, они не защищены и могут быть легко взломаны ручкой и бумагой. Так как? Частотный анализ использует то характерное свойство, что естественный язык не является случайным, а одноалфавитная замена не скрывает статистических свойств языка.

Давайте взглянем поближе и сузим его до определенного алфавита, такого как «Е», с определенной частотой, скажем, 12,7%. Когда вы заменяете E, чтобы получить зашифрованный текст, его результирующий текст сохраняет свою первоначальную частоту. Если эта частота известна криптоаналитику, он может быстро определить замены для расшифровки вашего зашифрованного текста.

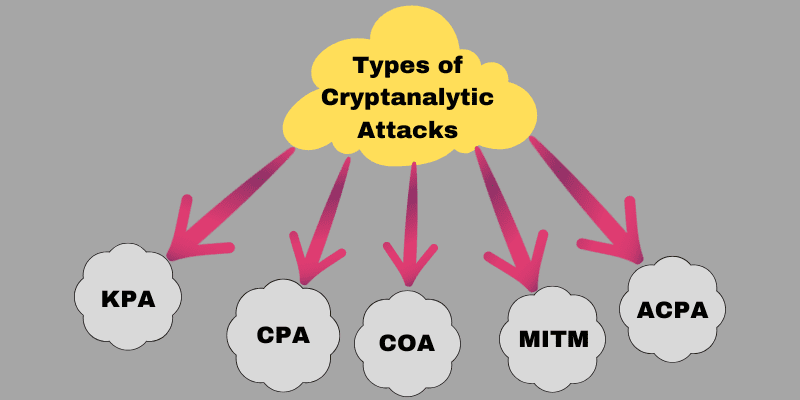

Типы криптоаналитических атак

Криптоаналитические атаки используют недостатки вашей системы, расшифровывая ее криптографию. Чтобы начать атаку криптоанализа, вам нужно знать природу методов и общие свойства открытого текста. Плейн может быть на любом языке, включая английский или код Java.

Вот список типов атак. Первые пять являются наиболее распространенными; другие редки и иногда не учитываются; хорошо знать их.

Как работает криптоанализ?

Основной целью криптоанализа является выявление недостатков или обход криптографических алгоритмов. Криптографы используют исследования криптоаналитиков для усовершенствования существующих алгоритмов или улучшения некачественных методов.

С криптографией, создающей и улучшающей шифровальные шифры и другие методы, криптоанализ, с другой стороны, фокусируется на расшифровке зашифрованных данных. Эти две операции взаимодействуют друг с другом и относятся к области криптологии, математического изучения кодов, шифров и связанных с ними алгоритмов.

Исследователи уделяют пристальное внимание разработке стратегий атак, которые превосходят схемы шифрования, инициируя расшифровку зашифрованных алгоритмов зашифрованного текста без использования ключей шифрования. Часто вы используете криптоанализ, чтобы выявить недостатки в вашей концепции и методах выполнения.

Как защититься от криптоаналитических атак

К сожалению, вы мало что можете сделать для обеспечения иммунитета к криптоанализу, кроме как использовать безопасную схему шифрования, шифровать всю вашу цифровую инфраструктуру и постоянно обновлять программное обеспечение. Тем не менее, вот несколько советов, которые вы можете использовать для повышения безопасности.

- Используйте обновленные алгоритмы шифрования и хеширования. Хорошим сценарием было бы избегать таких инструментов, как SHA1 и MD5, которые больше не считаются безопасными.

- Используйте длинные ключи шифрования. Например, ваши ключи RSA должны иметь длину не менее 2048 бит для рукопожатий VPN.

- Вспомните уничтожение замененных ключей.

- Используйте надежные пароли и внедрите проверенный генератор случайных чисел для подбора ключей.

- Посолите свои хэши. Здесь вы добавляете случайный шум к своим хэшам. Вы должны держать свою соль длинной и рандомизированной, как и при работе с паролями.

- Используйте совершенную прямую секретность (PFS), чтобы предотвратить расшифровку прошлых и будущих сеансов, если ваши ключи скомпрометированы. Это часто используется в виртуальных частных сетях (VPN).

- Обфускация зашифрованного трафика. Вы гарантируете, что ваш трафик выглядит регулярным, и не раскрываете тот факт, что он зашифрован. Программное обеспечение, такое как Obfsproxy, является хорошим примером инструмента, который хорошо работает с сетью Tor.

- Интегрируйте систему обнаружения вторжений (IDS) в свою инфраструктуру. Эта система уведомит вас о взломе или атаке. Однако это не прекращает нарушения. Однако это сокращает время отклика, спасая вашу систему от серьезных повреждений. Лучше всего иметь хорошую IDS, интегрированную в вашу систему.

Приложения криптоанализа

Криптоанализ имеет несколько реальных применений. Иногда его можно комбинировать с криптографией, чтобы полностью раскрыть его потенциал. Вот некоторые приложения:

№1. Целостность в хранилище

Вы можете использовать криптоанализ для поддержания целостности хранилища. В этом случае вы используете замки и ключи в вашей системе контроля доступа для защиты данных от нежелательного доступа. Вы также можете создавать криптографические контрольные суммы для определения подлинности данных, хранящихся в динамических средах, где вирусы склонны к изменению подходов к данным.

Контрольная сумма формируется и сравнивается с ожидаемым значением при передаче данных. Криптоанализ помогает защитить носители данных, которые уязвимы для взлома из-за больших объемов данных или тех, которые были незащищены в течение длительного времени.

№ 2. Аутентификация личности

При аутентификации личности основное внимание уделяется подтверждению полномочий пользователя на доступ к данным. Криптоанализ облегчает этот процесс во время обмена паролями. Современные системы сочетают криптографические преобразования с атрибутами человека для надежной и эффективной идентификации пользователей.

Пароли хранятся в зашифрованных форматах, где приложения, имеющие доступ, могут их использовать. Поскольку пароли хранятся в виде простого текста, безопасность вашей системы не подвергается опасности.

№3. Системные учетные данные

Вы можете использовать криптоанализ и криптографию для создания учетных данных системы. Когда пользователи входят в вашу систему, им всегда нужно будет предоставлять подтверждение личных учетных данных, прежде чем их впустят.

В настоящее время создаются электронные учетные данные для облегчения электронных проверок. Этот метод часто применяется в смарт-картах для проведения криптографических операций, в том числе для хранения данных.

№ 4. Цифровые подписи

Цифровые подписи часто используются при общении для подтверждения того, что сообщения исходят от известного отправителя. Это похоже на подписание документов ручкой и бумагой. Конечно, если цифровые подписи должны заменить аналоговые подписи, они изготавливаются с использованием технологии криптоанализа.

Это кажется полезным в тех случаях, когда организации имеют команды, распределенные по многим местам, и им еще предстоит лично встретиться для выполнения некоторых совместных документов. С форматами цифровой подписи любой, у кого есть открытый ключ, может проверить документ, что широко распространено в сфере криптовалют.

№ 5. Электронные денежные переводы (ETF)

В последнее время вы видели, как электронные деньги заменяют операции с наличными. Электронные денежные переводы, виртуальные валюты, цифровые золотые деньги, криптовалюты и прямые депозиты — все это активы, основанные на криптографии. Снятие наличных в банкоматах, платежи по дебетовым картам и банковские переводы являются примерами операций с электронными деньгами.

Как стать криптоаналитиком

Вы можете подумать о том, чтобы стать криптоаналитиком, увидев широкий спектр приложений для криптоанализа. Если вы это сделаете, вы, вероятно, будете работать над разработкой алгоритмов, шифров и систем безопасности для шифрования данных. Вы также должны анализировать и расшифровывать информацию с помощью криптографических методов и телекоммуникационных протоколов.

Вы также можете дождаться выполнения таких ролей, как разработка систем безопасности, защита важной информации от перехвата, тестирование моделей вычислений на надежность, шифрование финансовых данных, разработка статистических и математических моделей для анализа данных, решение проблем безопасности. Если это достаточно интересно, прочитайте и узнайте, как стать одним из них.

Вы можете получить степень бакалавра в области компьютерных наук, инженерии, математики или в смежных областях, таких как электротехника и электроника. Тем не менее, некоторые организации все еще могут нанять вас на основе интенсивного обучения и практического опыта без технической степени. Наличие некоторых сертификатов кибербезопасности является дополнительным преимуществом.

Заключительные слова

Криптоанализ — это скорее средство кибератаки, чем сама атака. А с учетом того, что большинство систем шифрования устойчивы к попыткам криптоанализа, понимание того, что осталось уязвимым, требует сложных математических способностей, приобрести которые не шутка.

Если вы подумываете об изучении криптоанализа, это захватывающая область для работы над широким спектром продуктов, например, в финансовом секторе, секторе хранения и идентификации.

Вы видели, насколько мощным является криптоанализ и насколько он может помочь в создании реальных приложений. Было бы нормально заниматься криптоанализом, а еще лучше использовать свои навыки, например, создавать более безопасные утилиты.

Далее вы можете проверить шифрование данных: критическая терминология.