Ботнет Mirai, впервые обнаруженный в 2016 году, захватил беспрецедентное количество устройств и нанес огромный ущерб Интернету. Теперь он вернулся и стал опаснее, чем когда-либо.

Оглавление

Новый и улучшенный Mirai заражает больше устройств

18 марта 2019 г. исследователи безопасности в Palo Alto Networks сообщил, что Mirai была изменена и обновлена для достижения той же цели в более крупном масштабе. Исследователи обнаружили, что Mirai использовала 11 новых экспортов (в результате чего общее количество достигло 27), а также новый список учетных данных администратора по умолчанию, чтобы попробовать. Некоторые изменения касаются бизнес-оборудования, в том числе телевизоров LG Supersign и беспроводных презентационных систем WePresent WiPG-1000.

Mirai может стать еще более мощным, если он сможет захватить бизнес-оборудование и захватить бизнес-сети. Как отмечает Ручна Нигам, старший исследователь угроз Palo Alto Networks, кладет это:

Эти новые функции предоставляют ботнету большую поверхность для атак. В частности, нацеливание на корпоративные ссылки также предоставляет ему доступ к большей пропускной способности, что в конечном итоге приводит к большей огневой мощи ботнета для DDoS-атак.

Этот вариант Miria продолжает атаковать потребительские маршрутизаторы, камеры и другие устройства, подключенные к сети. В деструктивных целях, чем больше устройств заражено, тем лучше. По иронии судьбы вредоносная полезная нагрузка была размещена на веб-сайте, рекламирующем бизнес, связанный с «Электронной безопасностью, интеграцией и мониторингом аварийных сигналов».

Mirai — ботнет, атакующий устройства IOT

Если вы не помните, в 2016 году ботнет Mirai казался повсюду. Он был нацелен на маршрутизаторы, системы DVR, IP-камеры и многое другое. Их часто называют устройствами Интернета вещей (IoT) и включают в себя простые устройства, такие как термостаты, которые подключаются к Интернету. Ботнеты работают, заражая группы компьютеров и других подключенных к Интернету устройств, а затем вынуждая эти зараженные машины атаковать системы или скоординированно работать над другими целями.

Mirai выбрала устройства с учетными данными администратора по умолчанию либо потому, что их никто не менял, либо потому, что производитель жестко запрограммировал их. Ботнет захватил огромное количество устройств. Даже если бы большинство систем не были очень мощными, их количество могло работать вместе, чтобы достичь большего, чем мог бы мощный зомби-компьютер в одиночку.

Mirai приобрела около 500 000 устройств. Используя этот сгруппированный ботнет устройств IoT, Mirai нанесла ущерб сервисам, таким как Xbox Live и Spotify, и веб-сайтам, таким как BBC и Github, напрямую нацелившись на поставщиков DNS. При таком большом количестве зараженных машин Dyn (поставщик DNS) был остановлен в результате DDOS-атаки, в результате которой было обработано 1,1 терабайта трафика. DDOS-атака работает путем наводнения цели огромным объемом интернет-трафика, с которым цель не справляется. Это приведет к сканированию веб-сайта или службы жертвы или полного отключения ее из Интернета.

Первоначальными создателями программного обеспечения ботнета Marai были арестован, признал себя виновным и получил условный срок. На какое-то время Mirai закрыли. Но уцелело достаточно кода, чтобы другие злоумышленники захватили Мираи и изменили его в соответствии со своими потребностями. Теперь есть еще один вариант Мираи.

Как защитить себя от Мираи

Mirai, как и другие бот-сети, использует известные эксплойты для атаки на устройства и их компрометации. Он также пытается использовать известные учетные данные по умолчанию для входа в устройство и перенять его. Итак, ваши три лучшие линии защиты просты.

Всегда обновляйте прошивку (и программное обеспечение) всего, что есть у вас дома или на рабочем месте, которое может подключаться к Интернету. Взлом — это игра в кошки-мышки, и как только исследователь обнаруживает новый эксплойт, для исправления проблемы следуют патчи. Подобные бот-сети процветают на устройствах без исправлений, и этот вариант Mirai ничем не отличается. Эксплойты, нацеленные на бизнес-оборудование, были выявлены в сентябре прошлого года и в 2017 году.

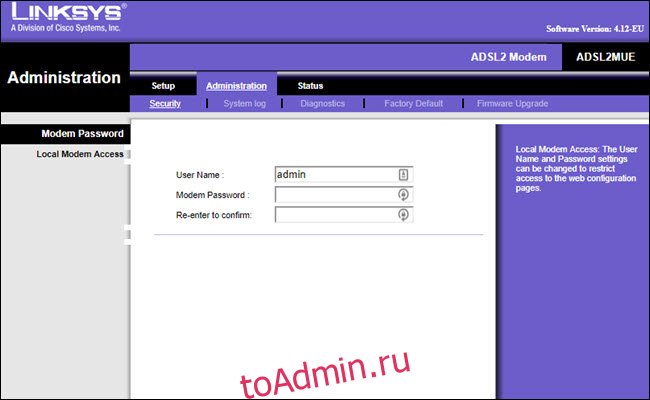

Как можно скорее измените учетные данные администратора вашего устройства (имя пользователя и пароль). Для маршрутизаторов это можно сделать в веб-интерфейсе маршрутизатора или в мобильном приложении (если оно есть). Для других устройств, в которые вы входите с их именем пользователя или паролями по умолчанию, обратитесь к руководству по эксплуатации устройства.

Если вы можете войти в систему с помощью администратора, пароля или пустого поля, вам необходимо это изменить. Обязательно меняйте учетные данные по умолчанию при настройке нового устройства. Если вы уже настроили устройства и забыли изменить пароль, сделайте это сейчас. Этот новый вариант Mirai нацелен на новые комбинации имен пользователей и паролей по умолчанию.

Если производитель вашего устройства прекратил выпускать новые обновления прошивки или жестко запрограммировал учетные данные администратора, и вы не можете их изменить, подумайте о замене устройства.

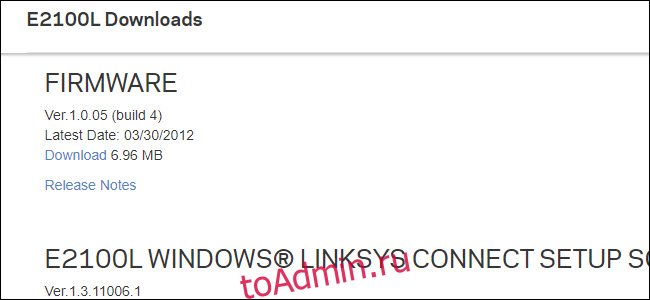

Лучший способ проверить — начать с веб-сайта производителя. Найдите страницу поддержки для своего устройства и поищите любые уведомления об обновлениях прошивки. Проверьте, когда был выпущен последний. Если с момента обновления прошивки прошли годы, производитель, вероятно, больше не поддерживает устройство.

Вы также можете найти инструкции по изменению учетных данных администратора на веб-сайте поддержки производителя устройства. Если вы не можете найти последние обновления прошивки или способ изменить пароль устройства, вероятно, пришло время заменить устройство. Вы же не хотите оставлять что-то постоянно уязвимым, подключенным к вашей сети.

Если последняя версия прошивки, которую вы можете найти, относится к 2012 году, вам следует заменить свое устройство.

Если последняя версия прошивки, которую вы можете найти, относится к 2012 году, вам следует заменить свое устройство.

Замена устройств может показаться радикальной, но если они уязвимы, это лучший вариант. Ботнеты вроде Mirai никуда не денутся. Вы должны защитить свои устройства. И, защищая свои устройства, вы защитите остальную часть Интернета.